Cómo funciona el modelo de confianza de EUDI — y por qué es diferente a lo que conoces

La mayoría de los procesos de verificación de identidad actuales son un intercambio binario: llamas a un servicio, envías datos y recibes un resultado. EUDI funciona sobre una base diferente — una en la que no solo recibes un resultado, sino que participas en una cadena de confianza. Entender esa cadena es imprescindible antes de poder verificar cualquier credencial de forma fiable.

Tres actores, no dos

La verificación de identidad tradicional implica dos partes: el servicio que realiza la comprobación y la persona que es verificada. A veces un tercero proporciona la infraestructura, pero tu trabajo se reduce a llamar a su API y actuar en consecuencia.

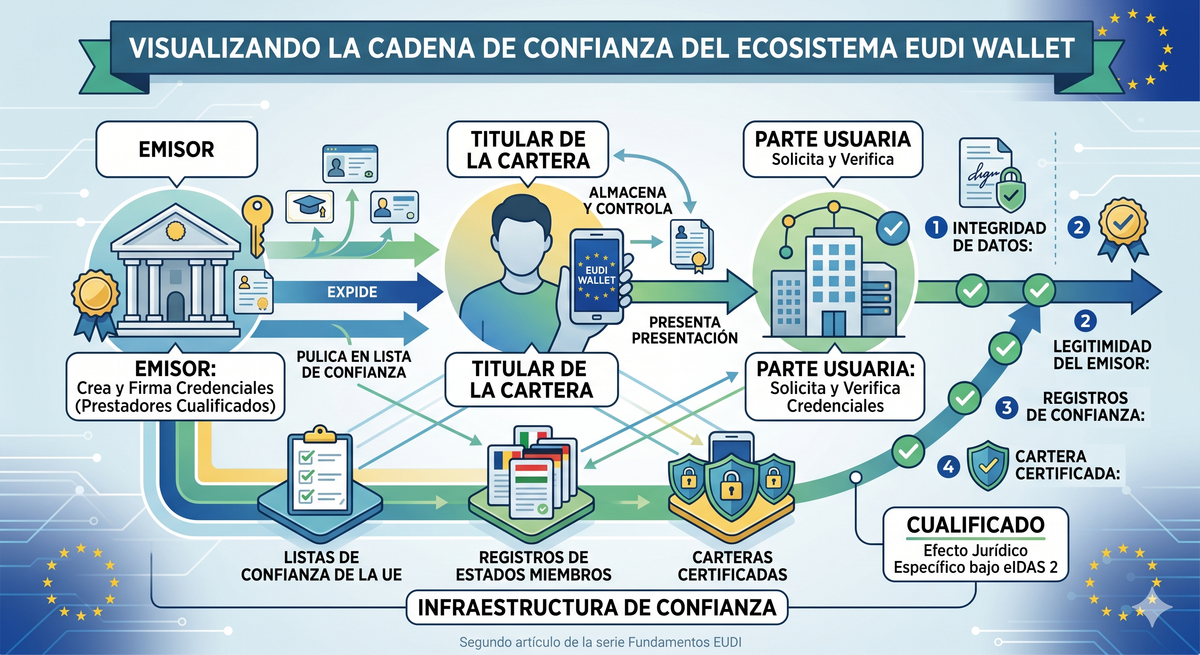

EUDI tiene tres roles diferenciados que tienen un significado real.

El emisor es la entidad que ha creado y firmado la credencial. Para un documento de identidad nacional, se trata de un organismo autorizado por el Estado. Para una cualificación profesional, puede ser un organismo profesional regulado o una universidad. La legitimidad del emisor es lo primero en lo que confías cuando aceptas una credencial. En la terminología del Reglamento, los emisores de declaraciones electrónicas de atributos se denominan prestadores de declaraciones electrónicas de atributos.

El titular de la cartera es la persona que presenta la credencial. La EUDI Wallet almacena las credenciales en su nombre y controla qué se comparte con quién — incluida la posibilidad de compartir únicamente los atributos solicitados, y nada más.

La parte usuaria es tu organización — la que solicita y verifica la credencial.

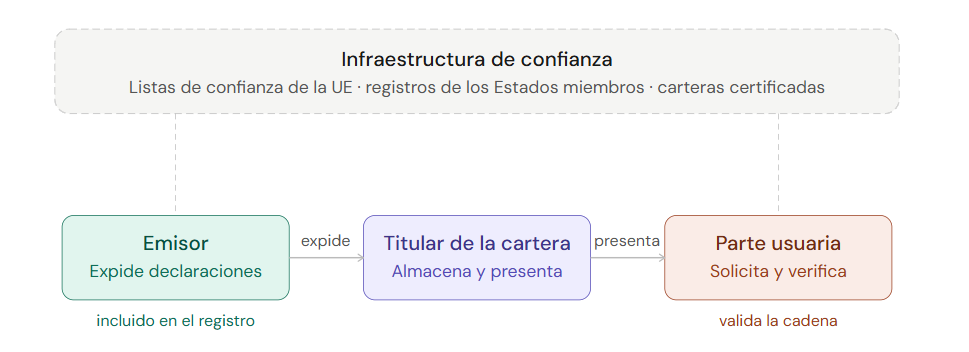

Lo que diferencia EUDI de la mayoría de las APIs de identidad es un cuarto elemento que conecta los tres anteriores: la infraestructura de confianza.

Infraestructura de confianzaListas de confianza de la UE · registros de los Estados miembros · carteras certificadasEmisorExpide declaracionesTitular de la carteraAlmacena y presentaParte usuariaSolicita y verificaexpidepresentaincluido en el registrovalida la cadena

Los cuatro elementos del ecosistema de confianza EUDI. La infraestructura de confianza es lo que distingue este modelo de una API de identidad convencional.

La cadena de confianza que realmente estás verificando

Cuando se te presenta una credencial, la firma electrónica que lleva se remonta a través de una cadena de autoridades. En cada eslabón, estás verificando algo concreto.

Primero: ¿ha sido manipulada la presentación? La firma electrónica sobre la credencial y sobre la propia presentación te indica si los datos permanecen íntegros desde el momento en que fueron expedidos y desde que el titular de la cartera creó la presentación.

Segundo: ¿fue la credencial expedida por un emisor legítimo — uno que está efectivamente autorizado para expedir este tipo de declaración? Una firma válida solo te dice que los datos están íntegros. No te dice si la entidad que la firmó tenía derecho a hacerlo.

Tercero: ¿está ese emisor incluido en un registro de confianza? El marco EUDI establece registros oficiales de emisores de confianza. Estar en esa lista es el mecanismo por el que se establece la legitimidad a escala.

Cuarto: ¿está la cartera certificada? La cartera es el entorno en el que las credenciales se almacenan, protegen y se divulgan de forma selectiva. Una cartera certificada ofrece garantías sobre la integridad de ese entorno.

No puedes omitir ninguno de estos pasos sin debilitar la verificación. Una credencial con una firma electrónica válida pero procedente de un emisor no incluido en el registro te dice que los datos no han sido manipulados — pero no que fueron expedidos legítimamente en primer lugar.

Listas de confianza y registros

Los pilares del modelo de confianza de EUDI son las listas de confianza mantenidas a nivel de los Estados miembros y de la UE. Estas listas identifican qué emisores están autorizados para expedir qué tipos de credencial, y qué proveedores de carteras han sido certificados para operar dentro del marco.

Como parte usuaria, tu lógica de verificación necesita consultar estas listas. Eso implica saber qué listas de confianza son relevantes para los tipos de credencial que quieres aceptar, poder recuperar y validar las entradas de esas listas, y aplicar reglas sobre qué aceptarás de qué emisores y para qué finalidades de negocio.

Esto no es una configuración que se hace una sola vez. Las listas de confianza se actualizan a medida que se añaden nuevos emisores, se suspenden los existentes y el marco evoluciona. Tu infraestructura de verificación necesita mantenerse al día con esos cambios.

Qué significa aquí "cualificado"

La palabra "cualificado" aparece con frecuencia en el marco EUDI — prestadores cualificados de servicios de confianza, declaraciones electrónicas de atributos cualificadas, proveedores de carteras cualificados. Conviene ser precisos sobre lo que significa.

Cualificado significa evaluado y certificado conforme a normas definidas por un organismo de evaluación de la conformidad acreditado, e incluido en una lista de confianza oficial como resultado de esa evaluación. No es una declaración propia de la entidad, ni un simple acuerdo contractual entre partes.

Para las partes usuarias, el significado es práctico. Una declaración electrónica de atributos cualificada tiene un efecto jurídico específico en virtud del Reglamento eIDAS 2. Si quieres apoyarte en credenciales con ese valor jurídico — para casos de uso regulados como la verificación de identidad en el marco de las obligaciones de prevención del blanqueo de capitales, por ejemplo — necesitas verificar que la credencial que recibes es una declaración cualificada expedida por un emisor cualificado.

La diferencia entre "esta credencial se valida criptográficamente" y "esta es una declaración cualificada de un emisor incluido en el registro en la que estoy autorizado a confiar" es la diferencia entre el éxito técnico y una verificación con plenas garantías jurídicas. Ambas cosas importan, y no son lo mismo.

Por qué esto cambia el modo en que piensas sobre la verificación

Si estás acostumbrado a trabajar con APIs comerciales de verificación de identidad, el cambio de modelo es el siguiente. Antes: llamas a un servicio, el servicio te dice si aceptar o rechazar, y el servicio es dueño de la lógica de confianza. Con EUDI: eres un participante en el ecosistema de confianza. La lógica de confianza es algo que configuras tú, en función de qué emisores y tipos de credencial aceptarás y para qué finalidades. Eres dueño de la decisión de verificación, no solo de la llamada a la API.

Este es el diseño correcto para un sistema que necesita funcionar en 27 Estados miembros, con muchos tipos de credencial y una amplia gama de casos de uso regulados. Pero sí implica que convertirse en parte usuaria conlleva construir y mantener una capacidad de verificación, no solo integrar un endpoint.

La implicación práctica

Para la mayoría de las organizaciones, el trabajo de conectarse a la infraestructura de confianza y mantener actualizadas las políticas de verificación no es un problema que quieran gestionar internamente. Los registros de confianza evolucionan. La lista de emisores cualificados crece a medida que más Estados miembros se incorporan. Las políticas que rigen en qué puedes apoyarte y para qué finalidad requieren atención continuada.

La elección práctica, para la mayoría, es entre construir esa capacidad internamente o trabajar con un servicio que ya la mantiene. Cualquiera de los dos caminos es válido — pero ninguno de los dos evita la necesidad de entender qué es el modelo de confianza y por qué existe. Esa comprensión es el requisito previo para cualquier trabajo serio de verificación en el ecosistema EUDI.

El siguiente artículo de la serie Fundamentos EUDI aborda qué implica realmente convertirse en parte usuaria — el panorama completo en los planos técnico, administrativo y operativo.