¿Qué es una parte usuaria? El rol que la mayoría de empresas pasa por alto

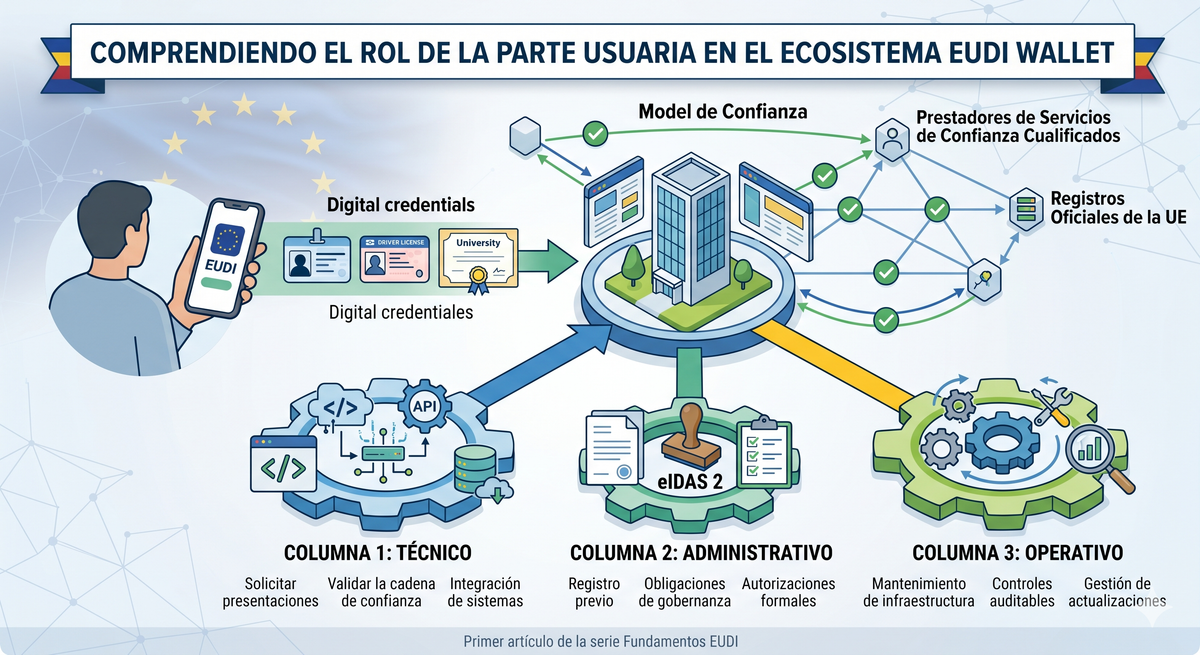

Muchas empresas subestiman lo que implica ser una parte usuaria en la Cartera Europea de Identidad Digital (EUDI). Aunque el enfoque suele recaer en la integración técnica, el rol incluye tres aspectos clave: técnico, administrativo y operativo.

Cuando se habla de la Cartera Europea de Identidad Digital, el foco suele ponerse en la propia cartera: quién la usará, qué credenciales contendrá, cómo la obtendrán los ciudadanos. Pero para que una organización pueda hacer algo útil con la EUDI Wallet, necesita ocupar un papel concreto en el ecosistema. Entender ese papel es el punto de partida de cualquier planificación seria.

La definición básica

El Reglamento (UE) 2024/1183 —conocido como eIDAS 2— define la parte usuaria como toda persona física o jurídica que solicita y verifica credenciales presentadas desde una cartera de identidad digital. Cuando un usuario presenta su documento de identidad digital, su permiso de conducción u otra declaración electrónica de atributos, la parte usuaria es la entidad que la recibe y verifica.

En términos prácticos: tu organización es parte usuaria cada vez que pide a alguien que demuestre algo mediante su EUDI Wallet. Un banco que verifica la identidad de un cliente durante la incorporación. Una plataforma que comprueba que un vendedor registrado es quien dice ser. Un empleador que confirma una cualificación profesional. En cada caso, la organización que solicita y verifica la credencial es la parte usuaria.

El rol parece sencillo. La realidad implica más de lo que la mayoría espera.

Lo que realmente conlleva

Convertirse en parte usuaria tiene tres componentes diferenciados que habitualmente se confunden.

Componente 1TécnicoSolicitar presentaciones, validar la cadena de confianza e integrar los resultados en tus sistemas.Componente 2AdministrativoRegistro, obligaciones de gobernanza y, en algunos casos, autorizaciones formales — antes de entrar en producción.Componente 3OperativoLa infraestructura de confianza evoluciona, los requisitos de auditoría deben cumplirse y los formatos de credenciales cambian.

La mayoría de organizaciones que hablan de "integrar EUDI" están pensando únicamente en el primer componente. Los otros dos son donde la mayoría de los proyectos se ralentizan o se bloquean.

El modelo de confianza importa

EUDI no es un sistema en el que llamas a una API y obtienes una respuesta de sí o no. Es un ecosistema de confianza basado en servicios de confianza cualificados. Cuando se te presenta una credencial, estás confiando en una cadena de verificaciones: que la cartera está certificada, que la declaración electrónica de atributos fue emitida por un prestador legítimo, que ese prestador está habilitado para emitir ese tipo de declaración y que la presentación no ha sido manipulada.

Como parte usuaria, eres responsable de verificar esa cadena: saber qué prestadores son de confianza para cada tipo de atributo, estar conectado a los registros de confianza pertinentes y aplicar políticas de verificación acordes con tu contexto jurídico y nivel de riesgo aceptable.

Para organizaciones acostumbradas a trabajar con APIs de verificación de identidad tradicionales, esto supone un cambio de modelo mental. La cadena de confianza no es un problema que otra persona resuelve por ti. Es el fundamento de la verificación que estás realizando, y necesitas entender en qué confías y por qué.

Por qué se subestima la parte administrativa

El Reglamento eIDAS 2 establece que las partes usuarias deben registrarse con carácter previo a operar, facilitando información sobre los datos que solicitarán y el motivo de cada solicitud. Los requisitos concretos varían según el Estado miembro y el tipo de declaración electrónica de atributos que se quiera aceptar.

Dependiendo del caso de uso, puede ser necesario registrarse ante organismos específicos, acreditar el cumplimiento de las obligaciones de tratamiento de datos —incluida la realización de evaluaciones de impacto relativas a la protección de datos—, definir y documentar las políticas de verificación, y demostrar que las operaciones se ajustan al marco del Reglamento.

Para muchas organizaciones, este terreno es desconocido. Construir la integración técnica es un proceso habitual. Navegar los requisitos de gobernanza, entender qué autorizaciones son necesarias y traducir esas obligaciones al modelo operativo de la empresa es un tipo de trabajo diferente — y requiere tiempo.

Si tu plan asume que la parte administrativa se puede resolver una vez terminada la construcción técnica, es probable que te encuentres bloqueado antes de llegar a producción.

La implicación práctica

Si tu organización necesita verificar credenciales de la Cartera Europea de Identidad Digital, conviene tratar el rol de parte usuaria como un proyecto con tres líneas de trabajo en paralelo: integración técnica, preparación administrativa y disponibilidad operativa.

La pregunta no es solo "¿podemos llamar al endpoint de verificación?" sino "¿podemos operar como parte usuaria conforme al Reglamento, con trazabilidad y controles auditables, en un entorno de producción real?"

Algunas organizaciones querrán construir y gestionar todo esto internamente. Es una vía viable si se dispone del conocimiento especializado y la voluntad de asumir la carga operativa. Para la mayoría, la opción más práctica es trabajar con un servicio que ya gestione la infraestructura de confianza, la complejidad administrativa y los controles operativos — para poder centrarse en el problema de negocio que realmente se quiere resolver.

En cualquier caso, el punto de partida es el mismo: entender qué implica realmente el rol de parte usuaria antes de planificar el trabajo.

Este es el primer artículo de nuestra serie Fundamentos EUDI. El siguiente cubre cómo funciona el modelo de confianza del ecosistema EUDI y qué significa para las decisiones de verificación que tus sistemas deben tomar.